2

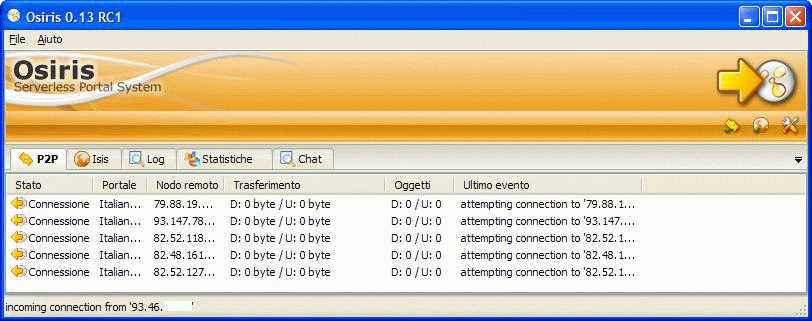

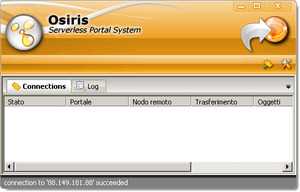

أوزوريس هو برنامج مجاني لإنشاء بوابة.لا تحتاج البوابات التي تم إنشاؤها باستخدام أوزوريس إلى خادم مركزي ؛أنها آمنة وغير قابلة للتدمير ومجهولة.في هذه البوابات ، يتمتع جميع المستخدمين بنفس الحقوق ، وبالتالي فإن التسلسلات الهرمية القياسية (المسؤولون والمشرفون والأعضاء) في المنتديات العادية غير موجودة ، حتى لو كانت مدعومة.لا يتم حفظ بيانات البوابات على جهاز كمبيوتر واحد ؛كل عضو في البوابة لديه نسخة منها على قرصه الصلب.يتم حفظ الأجزاء نفسها من البوابة على العديد من الوحدات المتصلة ، من أجل تجنب المساس بسلامة البوابة إذا قطع أحدها.هذا يضمن أن بوابة بنيت مع أوزوريس سوف تستمر إلى الأبد.

موقع الكتروني:

http://www.osiris-sps.orgالمميزات

التصنيفات

بدائل لـ Osiris SPS لنظام التشغيل Mac

1489

448

198

CyberGhost VPN

CyberGhost هي وسيلة سريعة وبسيطة وفعالة لحماية خصوصيتك على الإنترنت ، وتصفح مجهول والوصول إلى المحتوى المحظور أو الخاضع للرقابة.

153

125

96

83

ZeroNet

يتم تحديث مواقع الند للند في الوقت الفعلي باستخدام شبكة BitTorrent وقريباً جدول التجزئة الموزع.

- تطبيق مجاني

- Windows

- Mac

- Linux

- NameCoin

- JavaScript

- Python

- Web

- Self-Hosted

- gevent

59

55

PureVPN

إن PureVPN أكثر بكثير من مزود خدمات VPN المعتاد.يوفر أمان لا مثيل له وهوية ، مما يجعله خيارك الوحيد لتجربة تصفح آمنة عبر الإنترنت.

- التطبيق المدفوع

- Windows

- Mac

- Linux

- Android

- iPhone

- Blackberry

- iPad

- Android Tablet

- Kindle Fire

- Web

- Windows Mobile

31

8

8

7

telehash

مكدس شبكة خاص قابل للتضمين للأجهزة شفرة المصدر: https://github.com/telehash

- تطبيق مجاني

- Windows

- Mac

- Linux

- JavaScript

7

6

cryptostorm

الشبكات الافتراضية الخاصة بعد سنودن مبنية على السرية والأمن.تتطلب الخدمة منك التفكير وفهمًا عامًا لإعدادات البرامج / الشبكات.معرفة المستوى المتوسط.