12

Netsukuku

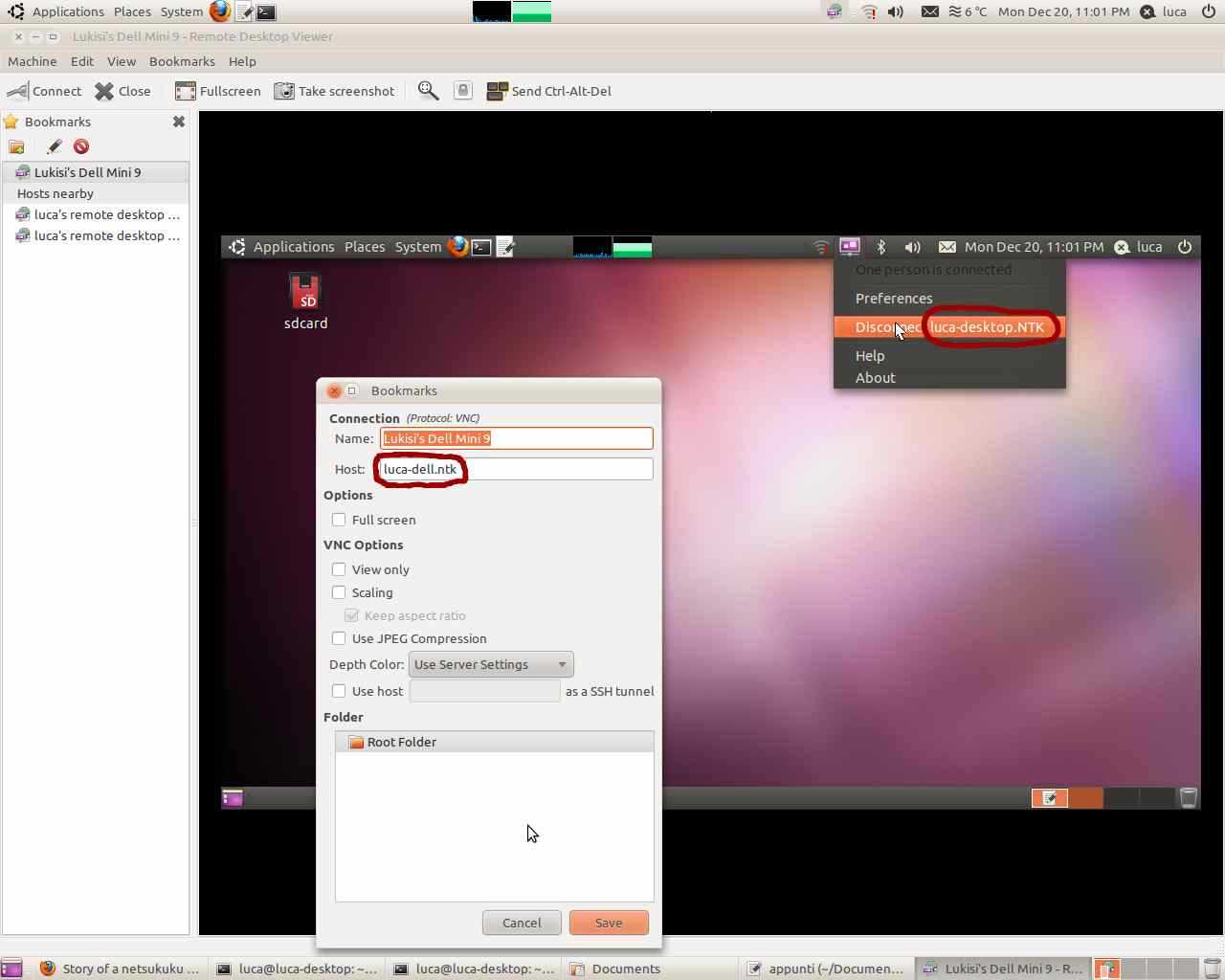

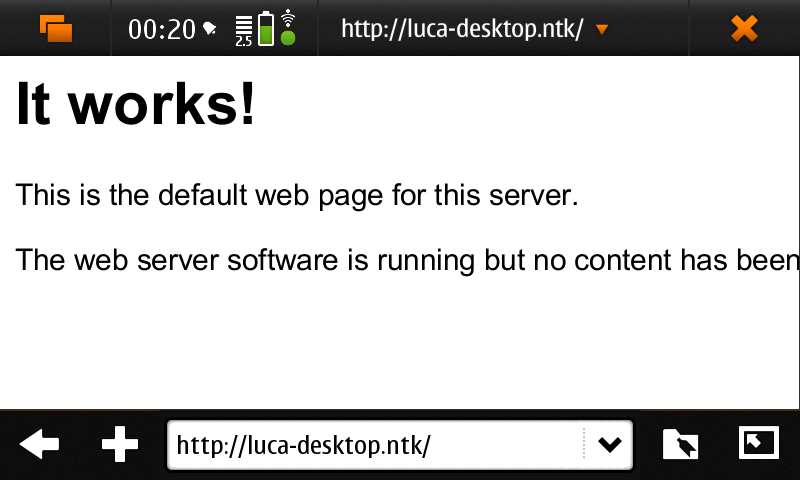

Netsukuku عبارة عن شبكة شبكية أو بروتوكول P2P يولد ويدعم نفسه بشكل مستقل.

- تطبيق مجاني

- Self-Hosted

- Windows

- Mac

- Linux

بروتوكول توجيه شبكي مصمم للتعامل مع كمية هائلة من العقد مع استهلاك موارد منخفض للغاية.بفضل هذه الميزة ، يمكن استخدامها بسهولة لإنشاء شبكة موزعة ومجهولة وغير خاضعة للتحكم في جميع أنحاء العالم ، منفصلة عن الإنترنت ، دون دعم من أي خوادم أو مزودي خدمة الإنترنت أو عناصر تحكم السلطة.

موقع الكتروني:

http://netsukuku.freaknet.org/المميزات

بدائل لـ Netsukuku لنظام التشغيل Mac

1489

448

198

CyberGhost VPN

CyberGhost هي وسيلة سريعة وبسيطة وفعالة لحماية خصوصيتك على الإنترنت ، وتصفح مجهول والوصول إلى المحتوى المحظور أو الخاضع للرقابة.

153

125

96

59

31

25

8

8

7

telehash

مكدس شبكة خاص قابل للتضمين للأجهزة شفرة المصدر: https://github.com/telehash

- تطبيق مجاني

- Windows

- Mac

- Linux

- JavaScript

7

6

cryptostorm

الشبكات الافتراضية الخاصة بعد سنودن مبنية على السرية والأمن.تتطلب الخدمة منك التفكير وفهمًا عامًا لإعدادات البرامج / الشبكات.معرفة المستوى المتوسط.

5

LocationWizard

يساعد تطبيق LocationWizard الشركات والشركات على اختبار الإعلانات والتطبيقات بسهولة من مواقع جغرافية مختلفة.يمكنك على الفور عرض والتحقق من صحة الإعلانات الجغرافية المستهدفة والتطبيقات والمحتوى من أكثر من 100 موقع مختلف.