153

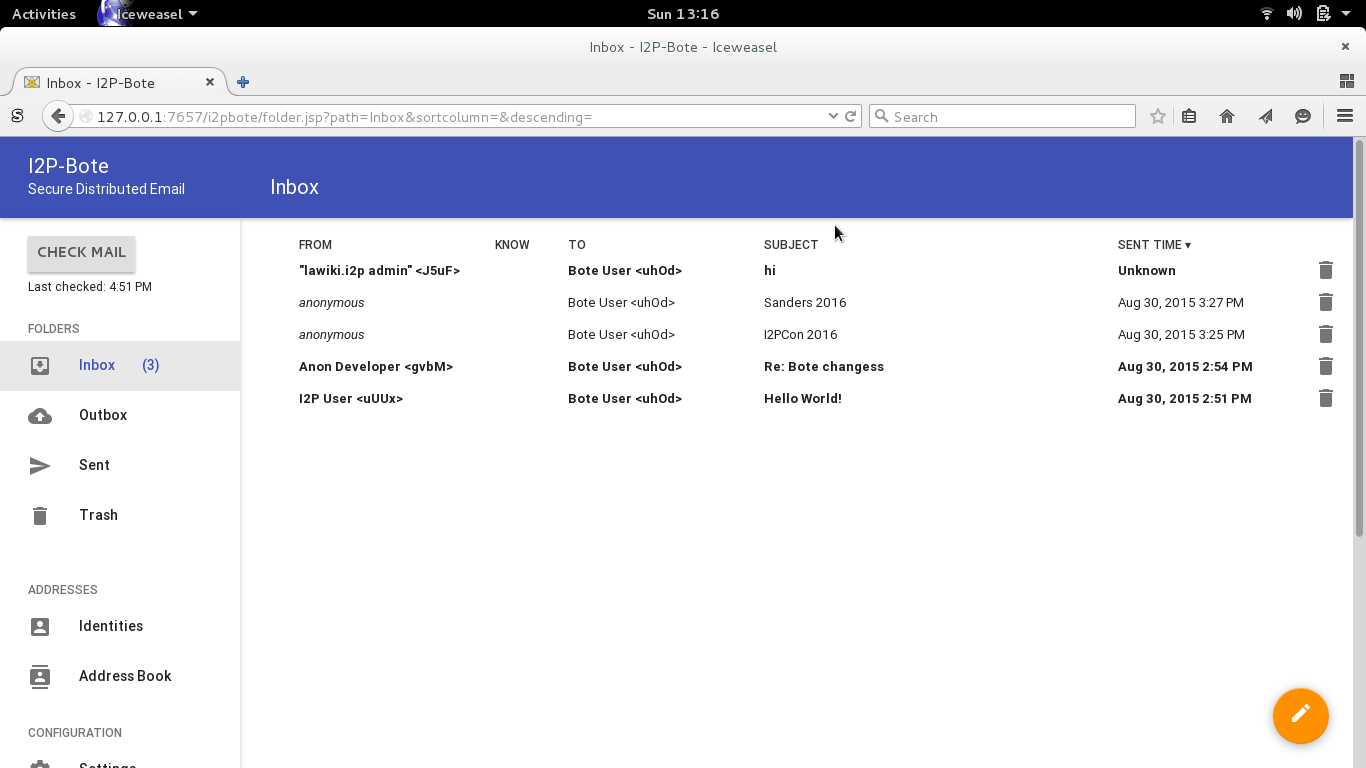

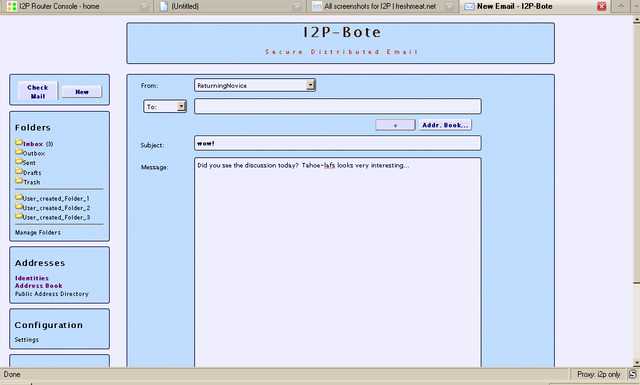

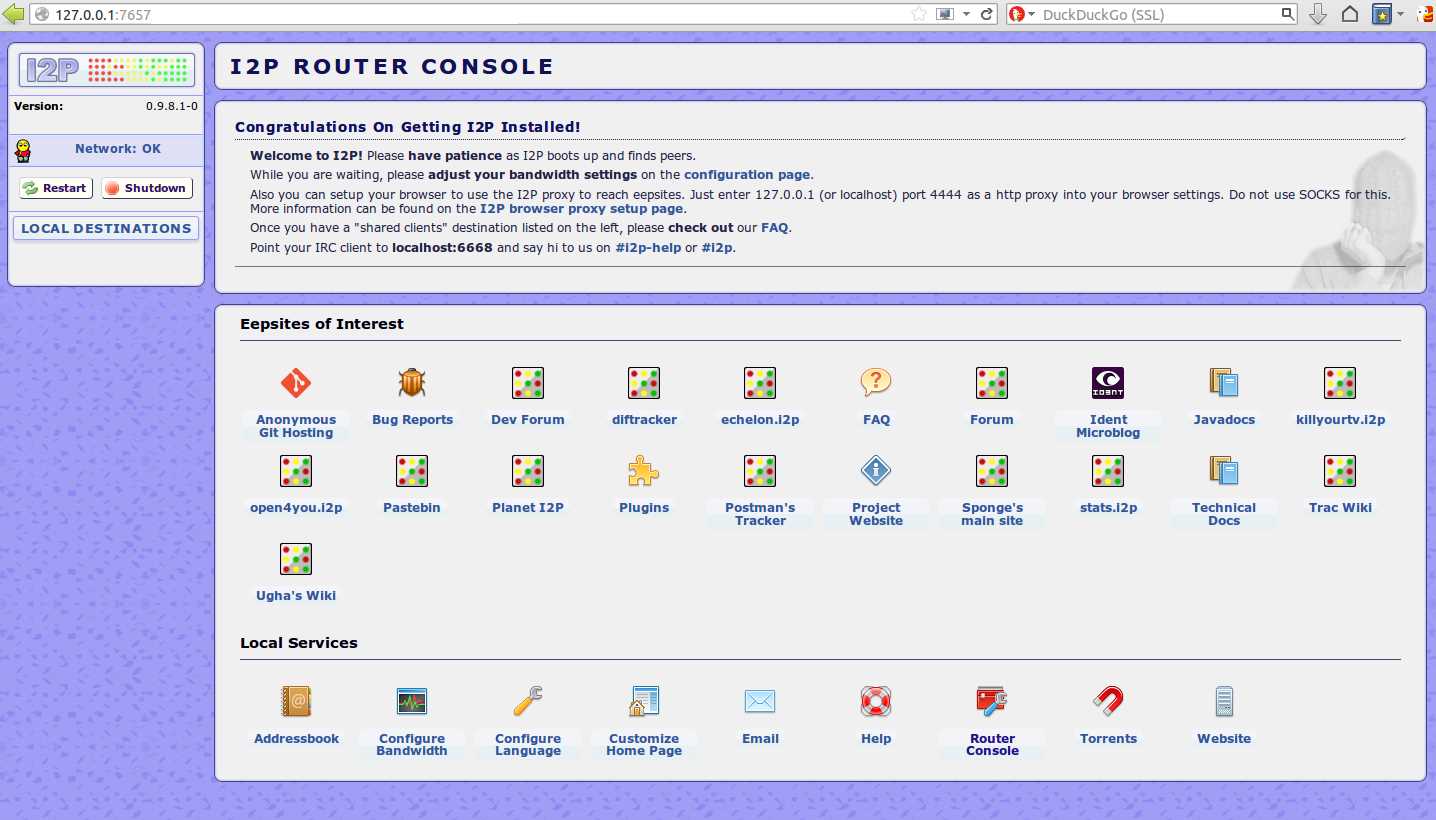

I2P عبارة عن شبكة مجهولة المصدر توفر طبقة بسيطة يمكن للتطبيقات الحساسة للهوية استخدامها للتواصل بشكل آمن.يتم التفاف جميع البيانات بعدة طبقات من التشفير ، والشبكة موزعة وحيوية ، بدون أطراف موثوق بها.تتوفر العديد من التطبيقات تلك الواجهة مع I2P ، بما في ذلك البريد ونظير الأقران ودردشة IRC وغيرها.عملاء i2p البديلون: تطبيق عميل I2P الرئيسي يستخدم Java.إذا لم تتمكن من استخدام Java على جهازك لسبب ما ، فهناك تطبيقات بديلة طورها أعضاء المجتمع.i2pd i2pd هو تطبيق عميل I2P في C ++.اعتبارًا من أوائل عام 2016 ، أصبحت i2pd مستقرة بما يكفي لاستخدامها في الإنتاج ، ومنذ صيف عام 2016 ، تنفذ بشكل كامل جميع واجهات برمجة تطبيقات I2P.Kovri Kovri هو شوكة i2pd نشطة تم تطويرها من أجل تشفير Monero.Go-I2P Go-I2P هو عميل I2P تم تطويره باستخدام لغة برمجة Go.المشروع قيد التطوير المبكر.

موقع الكتروني:

https://geti2p.netالمميزات

التصنيفات

بدائل لـ I2P لنظام التشغيل Mac

1489

448

125

96

83

ZeroNet

يتم تحديث مواقع الند للند في الوقت الفعلي باستخدام شبكة BitTorrent وقريباً جدول التجزئة الموزع.

- تطبيق مجاني

- Windows

- Mac

- Linux

- NameCoin

- JavaScript

- Python

- Web

- Self-Hosted

- gevent

73

Shadowsocks

وكيل socks5 آمن ، مصمم لحماية حركة المرور على الإنترنت. - تقنيات فائقة الحافة FastBleeding باستخدام I / O غير متزامن والبرمجة يحركها الحدث.

59

54

42

31

27

SecurityKISS Tunnel

SecurityKISS Tunnel يعيد توجيه كل حركة المرور عبر الإنترنت من خلال نفق لا يمكن اختراقه إلى بوابة الأمن الخاصة بنا.

21

19