73

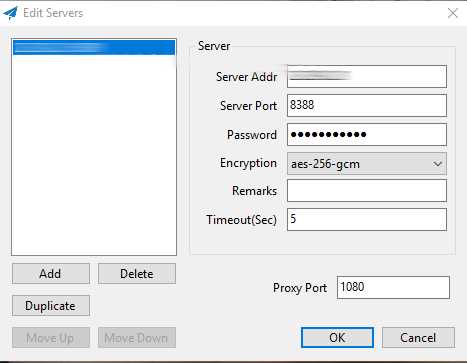

وكيل socks5 آمن ، مصمم لحماية حركة المرور على الإنترنت.- تقنيات حافة النزيف السريع باستخدام البرمجة غير المتزامنة للإدخال / الإخراج والحدث.- تشفير مرن مضمون مع خوارزمية تشفير على مستوى الصناعة.مرنة لدعم الخوارزميات المخصصة.- Mobile Ready Optimized للجهاز المحمول والشبكة اللاسلكية ، دون أي اتصالات مباشرة.- Cross Platform Avaliable على منصات متعددة ، بما في ذلك أجهزة الكمبيوتر الشخصية ، وأجهزة MAC ، والأجهزة المحمولة (Android و iOS) وأجهزة التوجيه (OpenWRT).- مفتوحة المصدر خالية تماما ومفتوحة المصدر.مجتمع عالمي مكرس لتقديم تعليمات برمجية خالية من الأخطاء ودعم طويل الأجل.- سهولة النشر سهولة النشر باستخدام النقاط و npm و aur و freshports والعديد من أنظمة إدارة الحزم الأخرى.

موقع الكتروني:

https://shadowsocks.orgالتصنيفات

بدائل لـ Shadowsocks لنظام التشغيل Linux

12

10

9

Super VPN

تم تأسيس Super VPN في عام 2010 من قبل فريق متحمس من محترفي تكنولوجيا المعلومات الذين نجحوا بالفعل في تقديم خدمات استضافة الويب منذ عام 2002.

- التطبيق المدفوع

- Windows

- Mac

- Linux

- Android

- iPhone

- Blackberry

- iPad

- Windows Mobile

8

8

7

7

i2pd (I2P Daemon)

I2P (بروتوكول الإنترنت غير المرئي) هو طبقة شبكة عالمية مجهولة المصدر.

7

7

6

6

6

cryptostorm

الشبكات الافتراضية الخاصة بعد سنودن مبنية على السرية والأمن.تتطلب الخدمة منك التفكير وفهمًا عامًا لإعدادات البرامج / الشبكات.معرفة المستوى المتوسط.

6

5

PenguinProxy

PenguinProxy هي شبكة VPN آمنة من نظير إلى نظير. كيف تعمل شبكات VPN: